Как читают трафик с помощью DPI

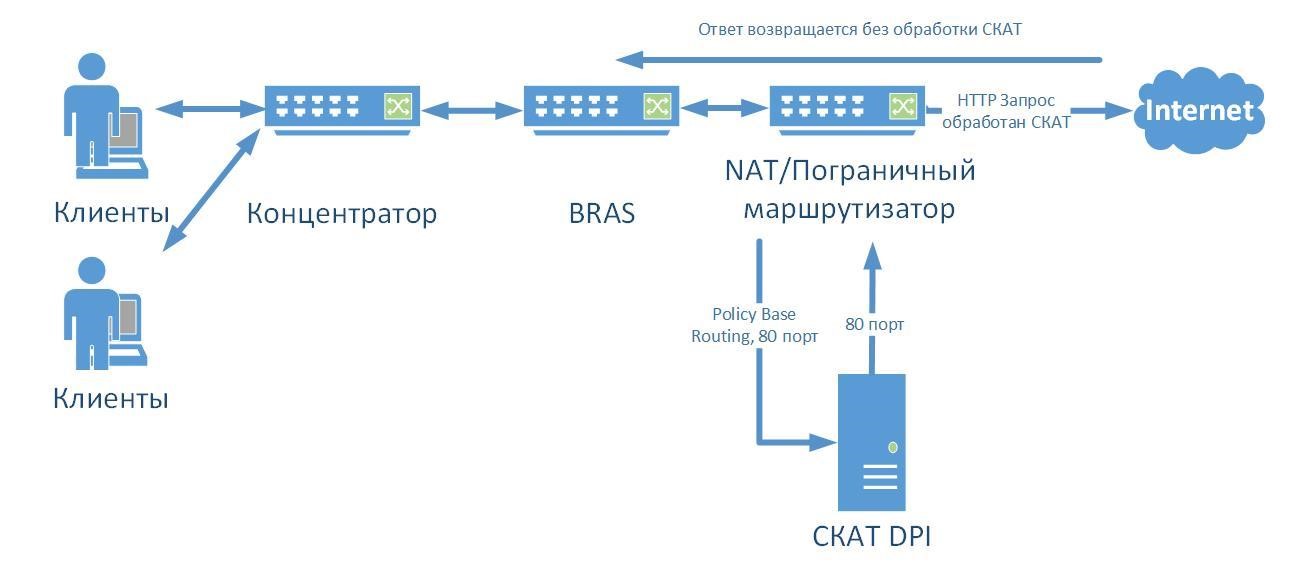

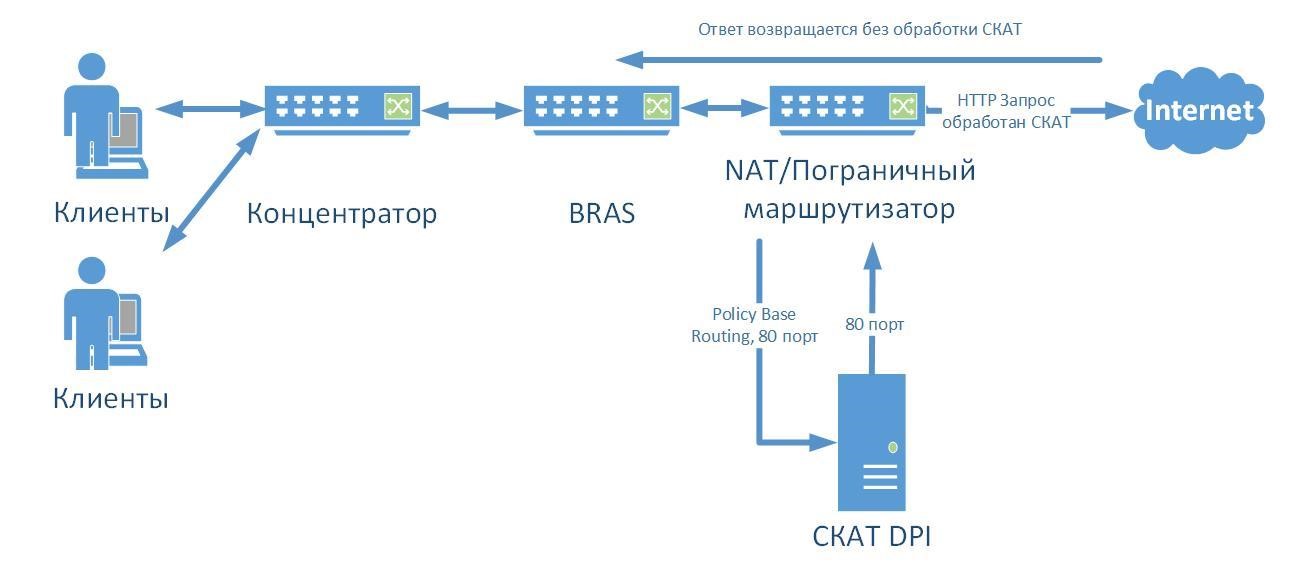

Пример схемы от VAS Expert

Пример схемы от VAS Expert

В составе СОРМ либо отдельно могут использоваться DPI (Deep Packet Inspection). Это системы (обычно программно-аппаратные комплексы – железо со специальным ПО), которые работают на всех, кроме первого (физического, битового), уровнях сетевой модели OSI.

В простейшем случае провайдеры используют DPI для контроля доступа к ресурсам (в частности, к страницам сайтов из «черного» списка Роскомнадзора по ФЗ № 139 о внесении изменений в закон «О защите детей от информации, причиняющей вред их здоровью и развитию» или торрентам). Но, вообще говоря, решение могут применить и для чтения вашего трафика.

Противники DPI заявляют, что право на неприкосновенность переписки закреплено в конституции, к тому же технология нарушает сетевой нейтралитет. Но это не мешает задействовать технологию на практике.

Некоторые системы также используют эвристику – косвенные признаки, которые помогают опознать сервис. Это, к примеру, временные и численные характеристики трафика, а также особые последовательности байт.

С HTTPS сложнее. Однако в уровне TLS, начиная с версии 1.1, который сегодня нередко используется для шифрования в HTTPS, доменное имя сайта передаётся в открытом виде. Таким образом, провайдер сможет узнать, на какой домен вы заходили. Но что там делали, он без закрытого ключа не узнает.

Это слишком затратно. А вот мониторить чей-то трафик по запросу теоретически могут.

То, что отметила система (или товарищ майор), обычно исследуется вручную. Но чаще всего никакого СОРМ у провайдера (особенно если это мелкий провайдер) нет. Всё ищется и находится рядовыми сотрудниками в базе данных с логами.

Что знает и хранит о своих пользователях Facebook (а вместе с ним Instagram и WhatsApp)

Facebook уже давно погряз в скандалах о многочисленных утечках данных. Все мы знаем, что FB принадлежат также Instagram и WhatsApp. С последним связана неприятная ситуация в Индии, из-за которой разработчикам пришлось внедрить лимит на количество пересылаемых сообщений– с 25 до 5. Но эта информация заслуживает отдельной статьи, когда-нибудь напишем и об этом.

В Instagram у многих есть бизнес-профиль, благодаря которому становятся возможным размещение рекламы и просмотр статистики профиля. И так как это происходит благодаря странице личности/компании в Facebook’е, то данные, которые собирает о вас Instagram, по факту собирает FB.

В 2018 году конгресс США опубликовал список данных, которые FB собирает и хранит о своих пользователях:

- покупки на сторонних сайтах;

- использование камеры, встроенной в приложение Facebook;

- время, частоту и длительность действий в окне с вкладкой соцсети (причем открыта она или находится в свернутом режиме);

- установленные в браузере плагины;

- движения мыши на устройстве;

- метаданные фотографий (в т.ч. время и место съемки);

- имена и типы файлов на устройстве;

- в случае с Android-устройствами – журнал звонков и историю SMS.

Полный список данных можно прочитать здесь.

Некоторые рекламодатели собирают информацию о своих клиентах, а затем используют ее для ретаргетинга, а некоторые – продают. А с 28 февраля Facebook начал показывать пользователям, кто и когда загрузил их данные в соцсеть. Для того чтобы это посмотреть, нужно нажать на кнопку рекламной записи «Почему я это вижу?».

Как большой брат следит за тобой

Провайдеры в РФ обязаны анализировать трафик пользователей на соответствие нормам российского законодательства. В частности, п. 1.1 Федеральный закон от 07.07.2003 N 126-ФЗ (ред. от 05.12.2017) «О связи» гласит :

Сам трафик провайдер, естественно, не хранит. Однако он выполняет его обработку и классификацию. Результаты записываются в лог-файлы.

Анализ основной информации ведётся в автоматическом режиме. Обычно трафик выбранного пользователя зеркалируется на СОРМ-сервера (средства оперативно-розыскных мероприятий), которые контролируют МВД, ФСБ и др., и анализ проводится уже там.

Составной частью современных систем СОРМ-2 является циклический буфер хранения данных. В нём должен храниться проходящий через провайдера трафик за последние 12 часов. С 2014 года внедряется СОРМ-3. Её главное отличие – дополнительное хранилище, в которое должен складываться трехлетний архив всего биллинга и всех логов соединений.

А хватит ли у провайдеров мощностей запоминать информацию за каждым пользователем?

Когда и на какой сайт заходил пользователь, — не так уж и много информации, учитывая, что жесткий диск на 1 терабайт стоит 50 долларов. Если речь идет о сохранении еще и переписки абонентов в интернете, то это вопрос посложнее. Однако правительственное постановление не обязывает провайдеров хранить такие сведения.

Всем привет Когда я работал в поддержке провайдера, то иногда мне звонили и задавали такой вопрос: может интернет провайдер видеть на какие сайты я заходил? Ну что тут могу сказать. Тогда, работая в поддержке я конечно отвечал что нет, это невозможно и что провайдер ничего такого не видит. Ну то есть говорил что видит только когда вы подключались к интернету и все… Но понятное дело что я так говорил, чтобы юзеры не бунтовались, не задавали еще больше вопросов.. ну то есть чтобы были спокойны

Что может видеть провайдер на самом деле? Я постараюсь простым языком обьяснить что он может видеть и что не может.

Давайте сначала разберемся с тем что такое провайдер. Ну так, по простому. Провайдер это здание, от которого идут провода, на нем еще тарелки всякие сидят, ну спутниковые, а внутри бывают кассы по оплате, а все что остальное это тьма и темнейший лес..

Провайдер по сути это узел, который продает интернет подороже, который покупает подешевле. Подешевле это можно сказать магистральный интернет, там очень большие скорости.

У провайдера может быть десятки тысяч пользователей а то и сотни.. Это я как бы намекаю, что он не может следить за всеми, но при этом он себе в этом не отказывает.

Следить или нет — это дело чести. Шутка. Это дело государственного уровня. Есть какие-то там законы, которые обязывают провайдеров пропускать трафик через специальное устройство. В любом случае провайдер обязан выдать по запросу полицаев все данные о абоненте, который подозревается в совершении преступления в сети. Проще говоря есть ряд норм, которые провайдеру нужно выполнить, чтобы получить лицензию и предоставлять услуги

- Может ли увидеть провайдер какие сайты я посещаю? При необходимости провайдер в большинстве случаев может получить список всех посещаемых сайтов. Но как правило это список IP-адресов или доменов за какой-то последний промежуток времени. Это может быть месяц, три месяца, полгода, год…

- Если я буду пользоваться VPN, то провайдер не узнает что я использую торрентом? Ну тут такой момент. Да, если вы все сделаете грамотно, я имею ввиду подключение VPN, то все что будет в нем он не увидит. Торренты также будут скрыты. Но сам VPN-сервер будет виден. А также будет видно то, что именно с одним IP-адресом идет подозрительно большой обмен трафика (то есть с VPN сервером). И если админ пробьет IP, смотрит, и видит что это IP например Нидерландов, и если активность длится часами, днями, то это конечно наведет подозрения. Но это если будет причина что-то искать. Обычно всем плевать где вы там ходите и что вы там качаете..

Как отказаться от назойливой рекламной рассылки?

При оформлении отказа рекомендую указать свои контактные данные и четко сформулировать свое требование (отказ от получения рекламных материалов и от обработки ПД в целях продвижения товаров, работ, услуг). Тут же следует сослаться на ч. 2 ст. 15 Закона о персональных данных, в которой сказано, что по требования субъекта ПД оператор обязан немедленно прекратить обработку его данных.

Лучше направить письменное требование обычной почтой (ценным письмом с описью вложения). Почтовая квитанция и опись будут являться подтверждением факта обращения к оператору. Получив такое требование, он обязан будет прекратить обработку ПД.

Если вам направляют рекламу, несмотря на отказ от нее, вы можете обратиться:

Большой брат следит за нами

Думаете, что данные останутся в безопасности, если пользоваться только проверенными приложениями? Вынуждены развеять этот миф. Цифровые гиганты вроде Facebook, Google и TikTok иногда обходятся с персональной информацией небрежнее, чем стартапы. Об этом, например, свидетельствует случай, когда Яндекс смог проиндексировать содержимое закрытых гугл-документов. Много вопросов вызывает и то, как сами корпорации распоряжаются данными, которые собирают и хранят алгоритмы соцсетей. Они, возможно, знают о нас больше, чем наши близкие.

Реальность «Черного зеркала» становится всё ближе — и не только в авторитарном Китае. Страны со свободным рынком и развитыми институтами сопротивляются, но далеко не всегда побеждают в борьбе за сохранность личной информации. Netflix в новом документальном фильме «Социальная дилемма» показывает, как крупные компании манипулируют пользователями с помощью алгоритмов, чтобы поощрять их зависимость от платформ и продавать еще больше таргетированной рекламы. Технологические гиганты уже ответили, что авторы слишком драматизируют и преувеличивают угрозы. Даже если согласиться с этим, постоянная слежка за пользователями всё равно остается фактом.

Один из героев «Социальной дилеммы», активист в области цифровых прав и конфиденциальности Тристан Харрис работал на Google, после чего возглавил борьбу против цифровых монополистов. Он давно предупреждал об опасности в своих TED-выступлениях: «Горстка людей, работающих на несколько высокотехнологичных компаний, управляют мышлением миллиардов людей каждый день». Журнал Time назвал его одним из лидеров, формирующих будущее. Харрис много лет изучает, как современные технологические платформы строят реальность, в которой мы живем, и получают опасную власть над нашим восприятием мира. Он стал одним из основателей Центра гуманных технологий, который борется за переход к новой цифровой инфраструктуре. Она, по мнению создателей платформы, должна не обслуживать финансовые интересы корпораций, а работать ради общего блага и помогать человечеству в решении глобальных проблем.

Например, можно узнать и проанализировать, на что вы тратите проведенное в смартфоне время, с помощью функции аналитики приложений в Avast Premium Security — сейчас она доступна для смартфонов на платформе Android. С ее помощью можно оценить, сколько часов вы провели в смартфоне за день, какими приложениями пользовались, какие разрешения дали каждой программе.

Можно также использовать браузеры, которые не хранят историю поиска, например DuckDuckGo или Ghostery. Они заодно покажут, сколько мониторинговых инструментов использует каждый посещенный сайт. Так можно самому увидеть, сколько сведений о нас собирают. При установке новых приложений разработчики часто просят поучаствовать в сборе анонимных данных, например для улучшения качества сервиса. Если вы не хотите делиться такой информацией, откажитесь от ее предоставления. Как правило, это можно сделать и позже в настройках.

Что делать, если персональные данные утекли в Сеть

Проверить, фигурируют ли данные в каких-то утекших базах с помощью Telegram-бота от сетевого сообщества Data1eaks. Введя номер телефона, пользователь видит, через какие сервисы утекли данные. В этом случае лучше сменить пароль и отвязать все банковские карты, если они были привязаны к аккаунту.

Банки следят за утечками банковской информации, поэтому самостоятельно перевыпускают банковские карты, но если этого не произошло, нужно заблокировать карту и выпустить новую. Также рекомендуется сменить пароли для входа в приложения банков, соцсети и почтовые сервисы.

В остальном остается только смириться с фактом утечки. В интернете можно встретить объявления, в которых якобы за деньги удалят любую информацию, но нет гарантий, что такой исполнитель просто не заблокирует клиента после того, как получит аванс.

Стоит ли подавать в суд на компанию? Это возможно, но очень трудозатратно и без юриста почти невозможно. Сложно доказать, что владелец персональных данных понес убытки из-за утечки информации, а уж тем более, что ему был причинен моральный вред. Как минимум можно рассчитывать на штраф для компании, а как максимум — еще и на компенсацию. Суммы небольшие: до 1 млн рублей — штраф, порядка 10 000–150 000 рублей — компенсация.

Что такое персональные данные

Конкретного перечня таких данных нет. В зависимости от своей деятельности разные организации собирают некоторые объемы информации о своих клиентах или работниках — данные, которые обрабатываются в компаниях, и относят к персональным. Однако федеральный закон «О персональных данных» выделяет виды данных:

- Общие. Это базовая информация о человеке: ФИО, место регистрации, информация об образовании, о месте работы, контактные данные.

- Специальные. Информация о личности: национальность, политические и религиозные убеждения, философские взгляды, состояние здоровья, подробности интимной жизни, информация о судимостях.

- Биометрические. Физиологические или биологические особенности человека: фотографии, отпечатки пальцев, анализ ДНК, группа крови, рост, цвет глаз, вес и так далее.

- Иные. Все остальное — например, уровень зарплаты, количество отпускных дней или членство в фитнес-клубе.

Когда человек регистрируется на онлайн-сервисах и указывает эти данные, этот шаг не делает эту информацию общедоступной. Для ее хранения и обработки сайты должны получать согласие.

Что происходит, когда вы заходите на сайт

Провайдер видит URL, который вы открыли, если анализирует содержимое пакетов, которые вам приходят. Сделать это можно, к примеру, с помощью MITM-атаки (атака “man-in-the-middle”, человек посередине).

Из содержимого пакетов можно получить историю поиска, проанализировать историю запросов, даже прочитать переписку и логины с паролями. Если, конечно, сайт использует для авторизации нешифрованное HTTP-соединение. К счастью, такое встречается всё реже.

Если сайт работает с HTTPS, тогда провайдер видит только IP-адрес сервера и имя домена, а также время подключения к нему и объём трафика. Остальные данные проходят в зашифрованном виде, и без приватного ключа расшифровать их невозможно.

Как читают трафик с помощью DPI

Пример схемы от VAS Expert

Пример схемы от VAS Expert

В составе СОРМ либо отдельно могут использоваться DPI (Deep Packet Inspection). Это системы (обычно программно-аппаратные комплексы – железо со специальным ПО), которые работают на всех, кроме первого (физического, битового), уровнях сетевой модели OSI.

В простейшем случае провайдеры используют DPI для контроля доступа к ресурсам (в частности, к страницам сайтов из «черного» списка Роскомнадзора по ФЗ № 139 о внесении изменений в закон «О защите детей от информации, причиняющей вред их здоровью и развитию» или торрентам). Но, вообще говоря, решение могут применить и для чтения вашего трафика.

Противники DPI заявляют, что право на неприкосновенность переписки закреплено в конституции, к тому же технология нарушает сетевой нейтралитет. Но это не мешает задействовать технологию на практике.

Некоторые системы также используют эвристику – косвенные признаки, которые помогают опознать сервис. Это, к примеру, временные и численные характеристики трафика, а также особые последовательности байт.

С HTTPS сложнее. Однако в уровне TLS, начиная с версии 1.1, который сегодня нередко используется для шифрования в HTTPS, доменное имя сайта передаётся в открытом виде. Таким образом, провайдер сможет узнать, на какой домен вы заходили. Но что там делали, он без закрытого ключа не узнает.

Это слишком затратно. А вот мониторить чей-то трафик по запросу теоретически могут.

То, что отметила система (или товарищ майор), обычно исследуется вручную. Но чаще всего никакого СОРМ у провайдера (особенно если это мелкий провайдер) нет. Всё ищется и находится рядовыми сотрудниками в базе данных с логами.

Рунет тоже изменится

Wayforward Machine работает как с зарубежными, так и иностранными веб-сервисами. Редакция CNews испытала его на ряде частных и государственных ресурсов.

Всплывающие окна требуют загрузить фотографии паспорта и водительских прав, а также предоставить скан сетчатки глаза и отпечатков пальцев

Баннеры появились на сайте Роскомнадзора, а также на главной странице Google и в его поисковой выдаче. В то же время российский поисковик «Яндекс» не только не пустил Wayforward Machine на свою главную страницу, но и в некотором роде улучшил работу сервиса, заставив не только бороться со всплывающими предупреждениями и требованиями, но и пройти тест на робота.

Российский поисковик объединился с Wayforward Machine

Следует отметить, что Wayforward Machine никак не влияет на работу браузера или веб-сайтов. При открытии любой страницы без использования этого сервиса никаких баннеров (за исключением рекламы на сайте) пользователь не увидит.

Работа сервиса Wayforward Machine

В работе самого Wayforward Machine есть некоторые ограничения. В частности, авторы подготовили лишь около 10 различных видов баннеров, тем самым сократив их разнообразие до минимума. С другой стороны, это лишь симуляция интернета будущего – если мрачное будущее все же наступит, число таких всплывающих окон может перевалить за сотни и тысячи.

Как узнать, какую информацию о вас хранит Telegram

По случаю принятия GDPR, разработчики Telegram еще в конце мая запустили специального бота. Правда, заработал он только 28 июня, получив функцию экспорта данных.

Шаг 1. Первое и главное условие: вам нужен клиент Telegram Desktop версии 1.3.8 и выше. Экспорт пока возможен только с его помощью.

Загрузить клиент можно на официальном сайте мессенджера.

Шаг 2. После установки Telegram Desktop добавьте бота GDPR Bot (@GDPR Bot) в список контактов.

Шаг 3. В открывшемся чате введите сообщение:

P.S. Взаимодействие с ботом может и не потребоваться. Инструмент экспорта доступен в Настройках мессенджера.

Шаг 4. Открываем Настройки Telegram и находим пункт Экспорт данных из Telegram.

Шаг 5. В открывшемся списке помечаем галочками те пункты, которые вас интересуют.

Таймстампы и эпохи

Как уже говорилось, для отслеживания человеческого времени операционная система

создает в памяти компьютера переменную jiffy, в которой хранит количество тиков

с момента старта системы. Но как с помощью неё показывать человеку календарь?

Unix-таймстамп и epoch

В 70-е годы прошлого века эту проблему решили инженеры из Bell Labs при разработке

операционной системы Unix (она заложила фундамент для появления современных Linux

и MacOS). Они ввели в систему переменную, которая, начиная с заданной даты,

увеличивается на каждый тик генератора — её называли epoch.

Под эту переменную отводилось целое число со знаком (signed integer) размером в

32 бита (то есть от −2 147 483 648 (-2^31) до 2 147 483 647 (2^31−1)). Подавляющее

большинство генераторов на тот момент работали на частоте 60 Гц, то есть отсчитывали

60 тиков в секунду, поэтому в переменной хранилось 1/60 секунды и она могла

представлять временной промежуток не более 829 дней.

В версии Unix от 1971 года отсчет начинался

с 1971-01-01 00:00:00. На следующий год

с 1972-01-01 00:00:00. Переводить время каждый год было довольно неудобно, поэтому

в четвертой версии Unix

в 1973 году за epoch была взята дата 1970-01-01 00:00:00, а в переменной стали

хранить не 1/60 секунды, а полную секунду. Позже этот принцип стал международным

стандартом и используется по сей день.

Если на Вашем компьютере установлена операционная система семейства Linux или MacOS,

Вы можете увидеть текущий Unix-timestamp, введя в терминале:

Windows тоже считает время, отталкиваясь от конкретной даты, но использует для

этого не абстрактный 1970 год, а 1601 — первый год Григорианского календаря.

Проблема 2038 года

Поскольку время хранится в целочисленной 32-битовой переменной и представляет

собой определенное количество секунд с определенного момента, то самое большое

количество секунд, которое мы можем использовать — это 2 147 483 647 (2^31−1).

Если прибавить это количество к epoch, то мы получим 19 января 2038 03:14. Что

произойдет с системой, когда наступит этот день и пройдет еще одна секунда?

Чтобы ответить на этот вопрос, рассмотрим особенность 32-битовых переменных:

2 147 483 647 в двоичной системе записывается как

Если это число увеличить на единицу, то оно превратится в

Первая цифра у таких чисел означает знак: или . А значит, что в десятичной

системе оно будет равно −2 147 483 648, то есть число перейдет от самого

большого положительного к самому маленькому отрицательному. И система начнет

показывать дату, равную разности epoch и двух млрд секунд, то есть 13 декабря 1901

года. Но не стоит волноваться, проблема уже решена — большинство систем используют

64 битовые числа для хранения времени. Этого хватит, чтобы не столкнуться с проблемой

до 15:40 4 декабря 292 277 026 596 года.

Проблема 2000 года или Y2K bug

На самом деле в истории уже была такая ситуация. В 60-70-е годы прошлого столетия,

когда люди только начали писать программное обеспечение для компьютеров, платы

памяти стоили дорого и большинство компьютеров обходились несколькими килобайтами.

Ради экономии памяти программисты решили записывать даты в формате ДД.ММ.ГГ.

Какую проблему это порождало? Допустим, у нас есть человек по имени Боб, у

которого дата рождения записана как 01.11.19. Он родился в 1919 году, и ему чуть

больше 100 лет. Есть человек по имени Фред и он родился 02.11.19, но ему всего

два года, потому что он родился в 2019 году. Сталкиваясь с таким форматом дат,

человек может исходить из контекста, но компьютер на такое не способен.

Программисты, которые писали программы в 60-70-е годы даже не предполагали, что

их код может дожить до 2000 года, поэтому использование двух цифр вместо четырех

было нормальной оптимизацией. Но когда приближался 2000 год, а многие компании всё

ещё использовали тот же формат дат, началась паника: никто не понимал, что произойдёт,

когда 99 год сменится на 00. Тогда в мире ходили самого разного рода слухи:

например, что банкоматы в этот момент начнут плеваться деньгами, а самолёты начнут

падать. Баг был вовремя замечен и проблему в большинстве систем удалось исправить

вовремя.

История человеческой жизни

Мария Школа

Многие из нас хоть раз задавались вопросом, важна ли история жизни конкретного человека. Почему люди с давних времен пытаются запечатлеть фрагменты из их жизни?

Ещё первобытные люди, не умеющие говорить, передавали друг другу информацию с помощью наскальных рисунков и жестов. Со временем люди развивались и стали запечатлевать историю на бумаге, фотографиях и видео.

История – спутник жизни человека. Благодаря ей люди передают друг другу опыт, накопленный годами. А также учатся на ошибках предков. Мы развиваемся вместе с историей и можем проследить прогресс нашего изменения.

Виктория Агранович, эксперт

Наблюдать за процессом саморазвития вы можете начать уже сейчас благодаря проекту «Отправь себе Капсулу времени». В рамках этого проекта для всех желающих открываются возможности самостоятельного и бесплатного сохранения любых материалов в своей Капсуле. Таким образом у вас появляется уникальная возможность соединить своё вчера и своё завтра.

Что же можно сказать об истории человека или отдельной семьи? Нужно ли запечатлеть её? Думаю, каждому человеку хотелось бы иметь собственную запечатлённую историю. Чтобы в любой момент он мог погрузиться в прошлое.

Рассказы, которые мы передаём из поколения в поколение, имеют не такую силу, как фотографии и видео. Хотелось бы наблюдать за событиями, которые происходили в жизни твоей семьи. Пережить вместе с ними драгоценные моменты, погрузиться в атмосферу прошлого и прочувствовать эти эмоции снова.

Как отслеживают торренты

Торрент-клиент и трекер, как правило, обмениваются данными по протоколу HTTP. Это открытый протокол, а значит, смотрите выше: просмотр трафика пользователя с помощью атаки MITM, анализ, расшифровка, блокировка с помощью DPI. Провайдер может исследовать очень много данных: когда стартовало или завершилось скачивание, когда стартовала раздача, какое количество трафика было роздано.

Сидеров найти труднее. Чаще всего в таких случаях специалисты сами становятся пирами. Зная IP-адрес сидера, пир может направить провайдеру уведомление с именем раздачи, её адресом, временем начала раздачи, собственно, IP-адресом сидера и т.д.

В России пока что это безопасно – все законы ограничивают возможности администрации трекеров и других распространителей пиратского контента, но не рядовых пользователей. Однако в некоторых европейских странах пользование торрентами чревато большими штрафами. Так что если едете за границу, не попадайтесь.

Какие мессенджеры самые безопасные?

Почти все современные мессенджеры шифруют свой трафик, и провайдер не может прочитать содержание сообщений. Подробнее о наиболее популярных программах можно посмотреть втаблице. Если в столбце Encrypted in transit стоит зеленая птичка, значит, провайдер не может прочитать вашу беседу.

Самый безопасный мессенджер — тот, у кого больше всего зеленых отметок в таблице. Это, к примеру, Signal, а также Telegram, но обязательно с опцией secret chat. Эта функция работает только со смартфона на смартфон. И если вы передаете сообщения в секретном режиме, содержание беседы будет зашифровано так, что его не увидят даже на серверах Telegram. Популярные среди белорусов Skype, Viber и WhatsApp гораздо больше подвержены «слежке».

Что происходит, когда вы заходите на сайт

Провайдер видит URL, который вы открыли, если анализирует содержимое пакетов, которые вам приходят. Сделать это можно, к примеру, с помощью MITM-атаки (атака “man-in-the-middle”, человек посередине).

Из содержимого пакетов можно получить историю поиска, проанализировать историю запросов, даже прочитать переписку и логины с паролями. Если, конечно, сайт использует для авторизации нешифрованное HTTP-соединение. К счастью, такое встречается всё реже.

Если сайт работает с HTTPS, тогда провайдер видит только IP-адрес сервера и имя домена, а также время подключения к нему и объём трафика. Остальные данные проходят в зашифрованном виде, и без приватного ключа расшифровать их невозможно.

Как отслеживают торренты

Торрент-клиент и трекер, как правило, обмениваются данными по протоколу HTTP. Это открытый протокол, а значит, смотрите выше: просмотр трафика пользователя с помощью атаки MITM, анализ, расшифровка, блокировка с помощью DPI. Провайдер может исследовать очень много данных: когда стартовало или завершилось скачивание, когда стартовала раздача, какое количество трафика было роздано.

Сидеров найти труднее. Чаще всего в таких случаях специалисты сами становятся пирами. Зная IP-адрес сидера, пир может направить провайдеру уведомление с именем раздачи, её адресом, временем начала раздачи, собственно, IP-адресом сидера и т.д.

В России пока что это безопасно – все законы ограничивают возможности администрации трекеров и других распространителей пиратского контента, но не рядовых пользователей. Однако в некоторых европейских странах пользование торрентами чревато большими штрафами. Так что если едете за границу, не попадайтесь.

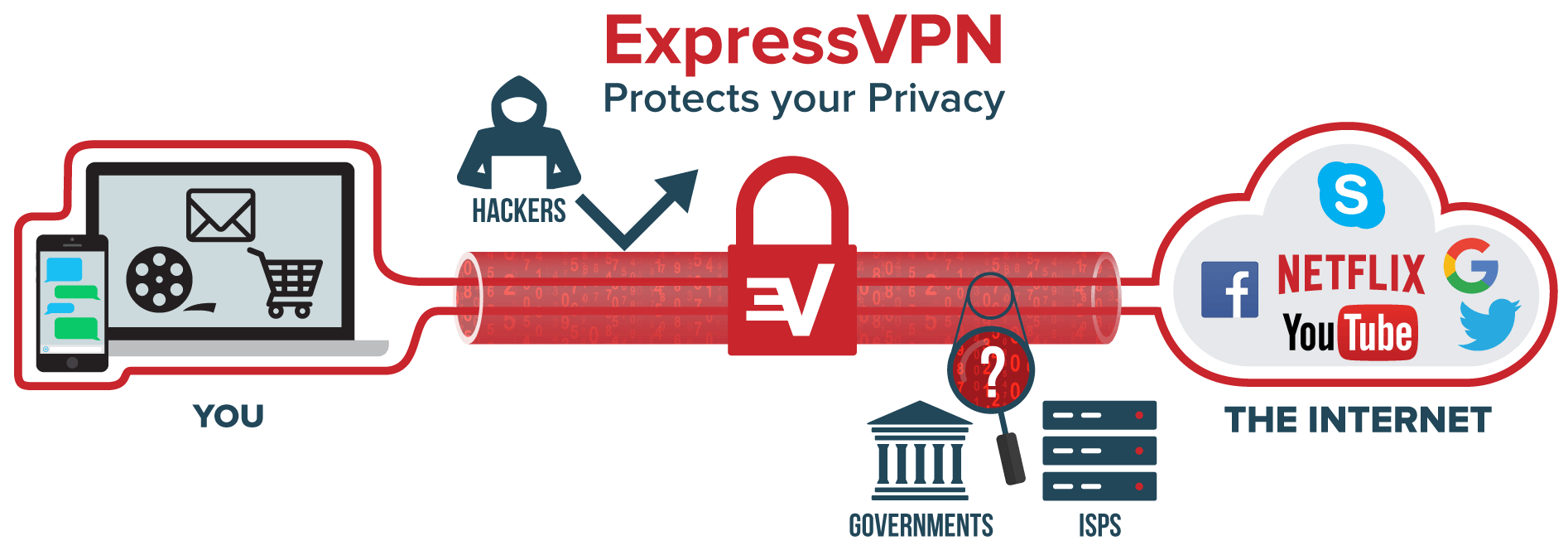

Что происходит, если у вас включен VPN

Если вы используете VPN, то провайдер видит, что шифрованный трафик (с высоким коэффициентом энтропии) отправляется на определённый IP-адрес. Кроме того, он может узнать, что IP-адреса из этого диапазона продаются под VPN-сервисы.

Куда идёт трафик с VPN-сервиса, провайдер автоматически отследить не может. Но если сопоставить трафик абонента с трафиком любого сервера по временным меткам, можно выполнить дальнейшее отслеживание. Просто для этого нужны более сложные и дорогие технические решения. От скуки никто такое точно разрабатывать и использовать не будет.

Бывает, что внезапно VPN «отваливается» – такое может произойти в любой момент и в любой операционной системе. После того, как VPN прекратил работу, трафик автоматически начинает идти открыто, и провайдер может его анализировать.

Важно, что даже если анализ трафика показывает, что слишком большой объём пакетов постоянно идёт на IP-адрес, который потенциально может принадлежать VPN, вы ничего не нарушите. Пользоваться VPN в России не запрещено – запрещено предоставлять такие услуги для обхода сайтов из «чёрного списка» Роскомнадзора